- 대규모 피해가 우려되는 북(北)의 사이버공격 시도 선제적 확인·차단

- 보안프로그램 취약점 및 언론사 사이트 해킹을 통한 ‘워터링홀’ 공격 기법 확인

- 추가 피해 예방을 위해 금융보안인증 프로그램 업데이트 중요

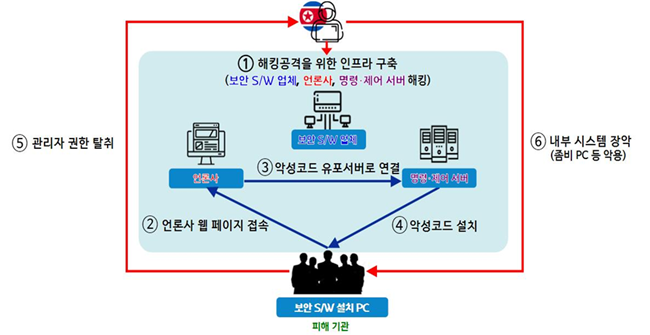

▲사건 개요도

경찰청 국가수사본부(안보수사국)에서는 지난해 11월부터 금융보안인증 소프트웨어 취약점 악용 공격 사건을 수사한 결과, 이번 사건이 북한 정찰총국이 배후인 것으로 알려진 일명 ‘라자루스’ 해킹조직의 소행인 것으로 확인하였다.

이번 사건은 북한이 인터넷뱅킹 등 전자금융서비스 이용에 필수적으로 설치되는 소프트웨어의 취약점을 악용하고, 국민 대다수가 접속하는 언론사 사이트를 악성코드 유포 매개체로 활용하여 피해가 대규모로 확산될 위험성이 있었던 해킹 사건으로 밝혀졌다.

이와 관련하여, 지난 3월 30일 정부 관계기관은 국민들에게 관련 보안 취약점을 공개하고 신속한 금융보안인증 프로그램 업데이트를 당부하는 한편, 발견된 악성코드를 백신 프로그램에 반영하고 피해업체에 대한 보안조치를 완료하는 등 추가적인 피해를 방지한 바 있다.

수사 결과, 북한은 지난 2021년 4월 국내 유명 금융보안인증 업체를 해킹하여 소프트웨어의 취약점을 찾아내고, 공격에 활용할 웹 서버와 명령·제어 경유지 등 공격 인프라를 장기간 치밀하게 준비한 것으로 확인되었다.

경찰청은 취약 버전의 금융보안인증 소프트웨어가 설치된 컴퓨터가 특정 언론사 사이트에 접속할 경우 자동으로 악성코드가 설치되는 워터링홀* 수법을 통해 국내 61개 기관이 해킹된 것으로 확인하였다. 국내 1,000만 대 이상의 컴퓨터에 설치된 금융보안인증 프로그램의 취약점을 활용해 대규모 사이버 공격을 준비했을 가능성도 배제할 수 없지만, 관계기관 합동대응을 통해 이를 사전에 확인·차단한 사례라고 밝혔다.

* Watering hole: 방문 가능성이 높거나 많이 사용하는 사이트를 감염시킨 후 피해자가 해당 사이트에 접속시 컴퓨터에 악성코드를 추가로 설치하는 공격 방식

경찰청은 국정원·한국인터넷진흥원 등 관계기관 합동분석 결과, ▵공격 인프라 구축 방법 ▵‘워터링홀’ 및 소프트웨어 취약점을 악용한 공격 방식 ▵악성코드 유사성 등을 토대로, 이번 사건을 북한 해킹조직 일명 ‘라자루스’의 소행으로 판단하였다.

경찰청은 북한의 해킹 수법이 날로 고도화되고 있는 만큼, 추가적인 피해 예방을 위해 보안인증 프로그램을 최신 버전으로 업데이트해 줄 것을 다시 한번 강조하였다.

경찰청은 이번 사건에서 확인된 해외 공격·피해지에 대한 국제 공조수사를 진행하는 한편, 추가 피해 사례 및 유사 해킹 시도 가능성에 대한 수사를 계속 이어 나갈 계획이라고 밝혔다.